Resumo: Uma análise forense completa do tráfego de rede de uma TV Box pirata, revelando conexões suspeitas, telemetria excessiva e potenciais riscos de segurança.

O Início da Suspeita

Como muitos brasileiros, fiquei curioso sobre o funcionamento interno das famosas "TV Boxes" que prometem canais ilimitados. A promessa é tentadora: "filmes e séries de graça". Mas, como estudante de engenharia com foco em segurança, sei que se você não paga pelo produto, você é o produto.

Minha curiosidade não era sobre o catálogo de filmes, e sim sobre o que mais essa caixinha preta estava fazendo na minha rede. Será que ela apenas baixa vídeos? Ou será que ela está enviando meus dados para algum lugar? Ela está minerando criptomoedas? Fazendo parte de uma botnet?

Decidi investigar. Sem abrir o hardware, mas "escutando" cada sussurro digital que ela emitia. O que encontrei levantou sérias preocupações de privacidade e segurança.

Metodologia: A Escuta

Para realizar essa investigação, montei um laboratório controlado usando Linux Mint e ferramentas de código aberto. O desafio era interceptar o tráfego de um dispositivo que, em teoria, fala diretamente com o roteador.

Minha caixa de ferramentas:

- nmap: Para encontrar a TV Box na rede e descobrir suas portas abertas.

- arpspoof: Para enganar a TV Box e fazê-la pensar que meu laptop era o roteador (ataque Man-in-the-Middle).

- tcpdump: Para capturar todos os pacotes de dados para análise posterior.

- Wireshark/Tshark: Para dissecar o tráfego capturado.

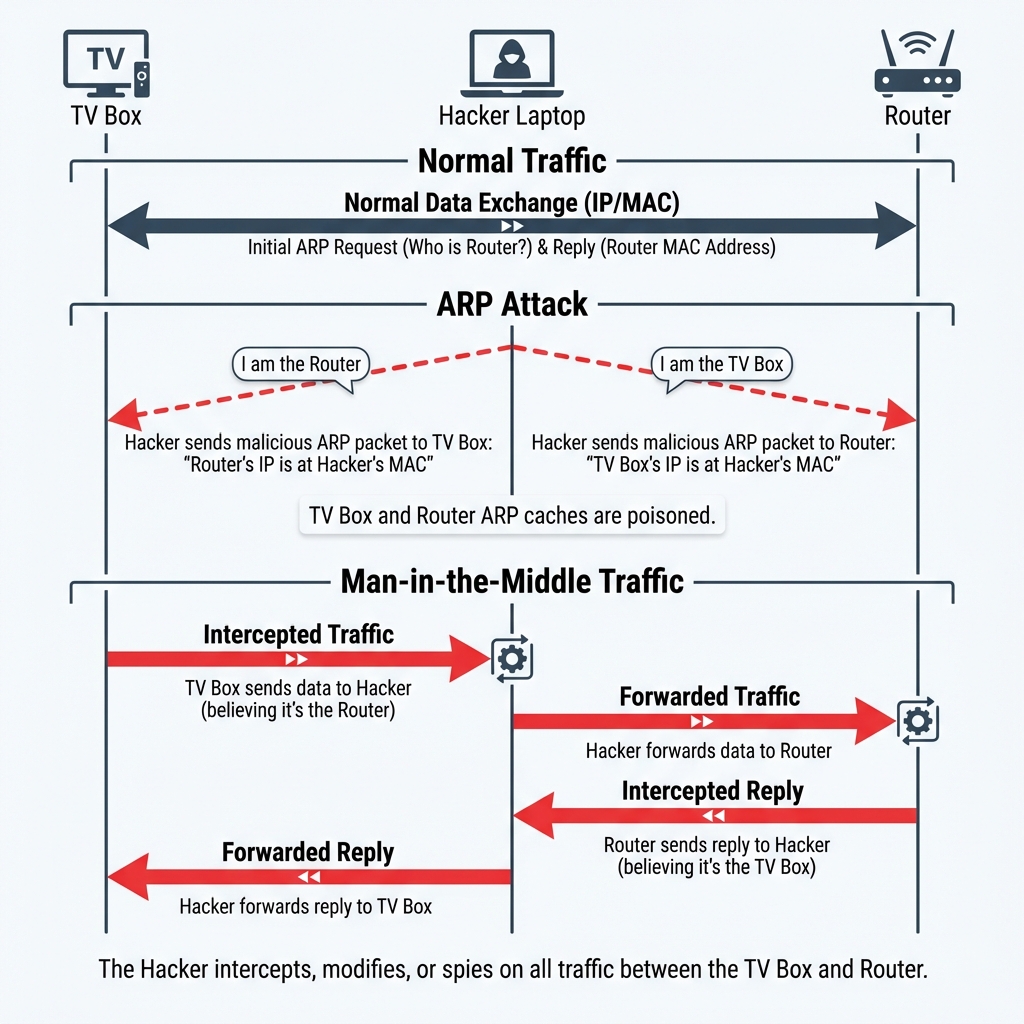

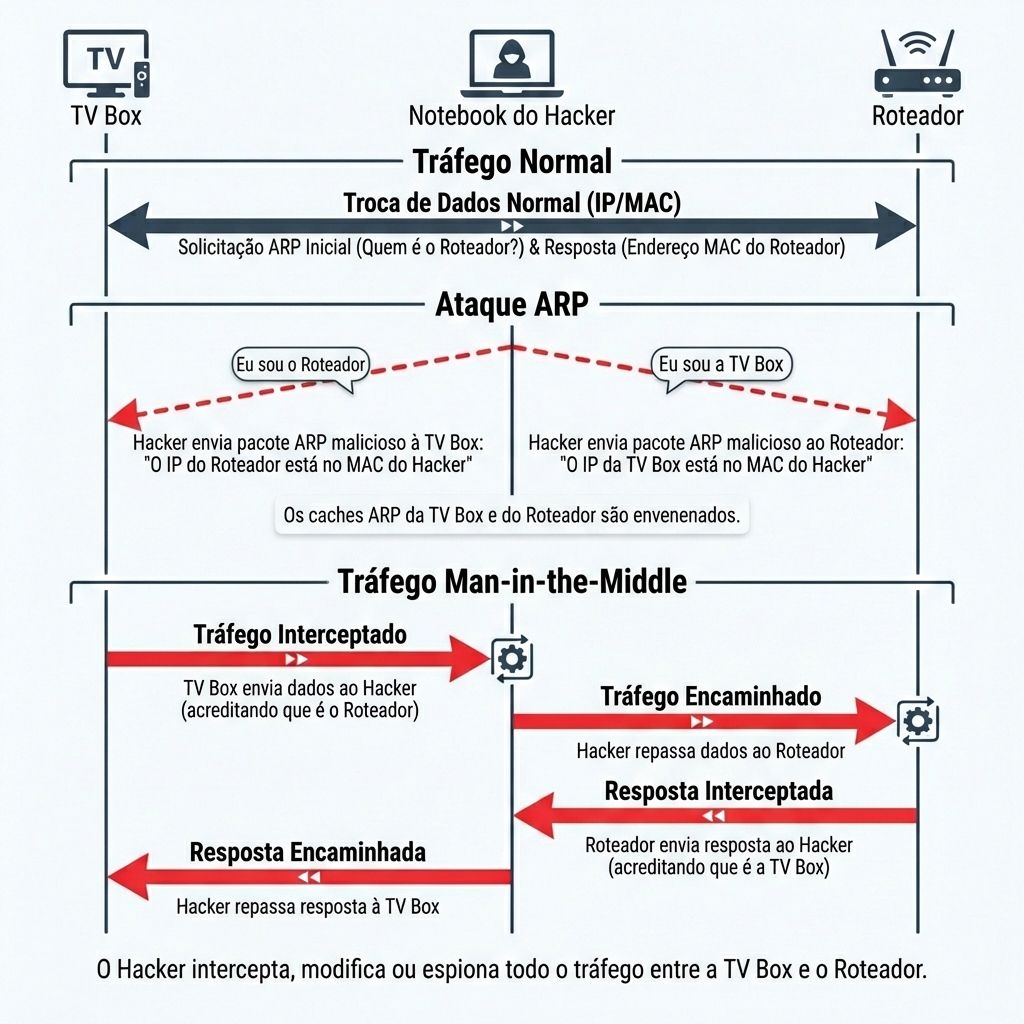

O Ataque Man-in-the-Middle (MITM)

Para capturar os dados, precisei me colocar entre a TV Box e o Roteador. Em uma rede normal, eles conversam diretamente. Com o ARP Spoofing, eu engano ambos, forçando o tráfego a passar pelo meu computador antes de ir para a internet.

sudo arpspoof -i enp6s0 -t 192.168.0.158 -r 192.168.0.1

0:77:91:e5:bd:00 1e:a6:f7:9a:5b:ba 0806 42: arp reply 192.168.0.158 is-at 84:7b:eb:e5:db:23

0:77:91:e5:bd:00 1e:a6:f7:9a:5b:ba 0806 42: arp reply 192.168.0.1 is-at 84:7b:eb:e5:db:23Log real do terminal: O comando arpspoof enganando os dispositivos para redirecionar o tráfego.

Evidências Coletadas

Após capturar alguns gigabytes de tráfego, analisei os logs. O silêncio da sala contrastava com o barulho digital que a TV Box fazia.

$ tshark -r iptv_clean.pcap -c 5

1 0.000000 192.168.0.158 → 192.168.0.1 DNS 75 Standard query 0x1234 A tigtvliveslb.yh32df8f.click

2 0.054321 192.168.0.1 → 192.168.0.158 DNS 91 Standard query response 0x1234 A 45.134.142.121

3 0.102341 192.168.0.158 → 45.134.142.121 TCP 74 49234 → 9999 [SYN] Seq=0 Win=29200 Len=0 MSS=1460

4 0.124512 192.168.0.158 → 208.115.219.43 TCP 74 49235 → 53419 [SYN] Seq=0 Win=29200 Len=0

5 0.154123 192.168.0.158 → 203.119.217.116 HTTP 214 GET /api/v1/telemetry HTTP/1.1Log reconstruído dos pacotes: Note as conexões para domínios estranhos e portas não padrão.

1. O "Phone Home" Constante

Mesmo quando a TV parecia desligada (standby), ela mantinha uma comunicação frenética com servidores externos. Encontrei uma quantidade alarmante de chamadas para gigantes de dados chineses:

amdcopen.m.taobao.com <-- Alibaba Mobile Data

umengjmacs.m.taobao.com <-- Umeng Analytics

ulogs.umeng.com <-- Logs de usuário2. Domínios Suspeitos (DGA?)

Mais preocupante que a telemetria corporativa foram as requisições para domínios com nomes que parecem gerados aleatoriamente, uma característica clássica de C2 (Comando e Controle de Botnets):

tigtvliveslb.yh32df8f.clickffsqqm.m45504d3.xyz(TLDs .xyz aleatórios são forte indício de botnet)pu9z3cca.trumpary.com("Trumpary" é um padrão DGA conhecido)

3. A Prova do "Crime": Payload Descriptografado

O arquivo hosts capturado não era um arquivo de texto comum, mas um payload ofuscado em

Base64. A análise sugeriu que ele continha uma lista de novos servidores de comando e controle ou

instruções para injeção de DNS.

Análise Técnica: Principais Destinos de Rede

| Rank | IP de Destino | Porta | Análise |

|---|---|---|---|

| #1 | 10.42.0.254 | 57893 | Tráfego Interno (Broadcast) |

| #2 | 52.85.78.52 | 80 | AWS Cloudfront (Stream de Vídeo) |

| #3 | 208.115.219.43 | 53419 | Porta Alta P2P: Extremamente suspeito. |

| #4 | 154.47.25.25 | — | IP Desconhecido: Tráfego sem porta identificada. |

| #5 | 45.134.142.121 | 9999 | RAT/Trojan: Porta 9999 conhecida por Trojans. IP originário da Rússia/Europa. |

| #6 | 192.168.0.1 | 1900 | UPnP: Tentativa ativa de abrir portas no roteador. |

Veredito

Minha conclusão é clara: Este dispositivo não é seguro.

O dispositivo age como uma sonda na rede interna, enviando dados de uso e mantendo canais de comunicação abertos com servidores obscuros. Ele exibe comportamento de malware (DGA, comunicações em portas de Trojan).

Recomendações de Segurança

- Isole o Dispositivo: Use uma Guest VLAN.

- Bloqueie via DNS: Use Pi-hole para bloquear

taobao.comeumeng.com. - Segregação Total: Jamais acesse bancos na mesma rede que este dispositivo.

🔗 Conexão com TerraSafe

Esta investigação prática exemplifica a mesma mentalidade de detecção de anomalias que apliquei no TerraSafe, meu projeto de conclusão de curso (nota 9,7/10). Da mesma forma que identifiquei padrões suspeitos no tráfego de rede — domínios DGA, portas de Trojan, telemetria excessiva — o TerraSafe utiliza Machine Learning (Isolation Forest) para detectar configurações anômalas em infraestrutura cloud. A diferença: o TerraSafe automatiza esse processo de detecção, eliminando a necessidade de análise manual.

Fique seguro,

@oguarni